Tech

Une vue d’ensemble complète du paysage technologique de Palo Alto en 2025

Plateformisation pilotée par l’IA dans le paysage technologique de Palo Alto : opérations de sécurité réinventées

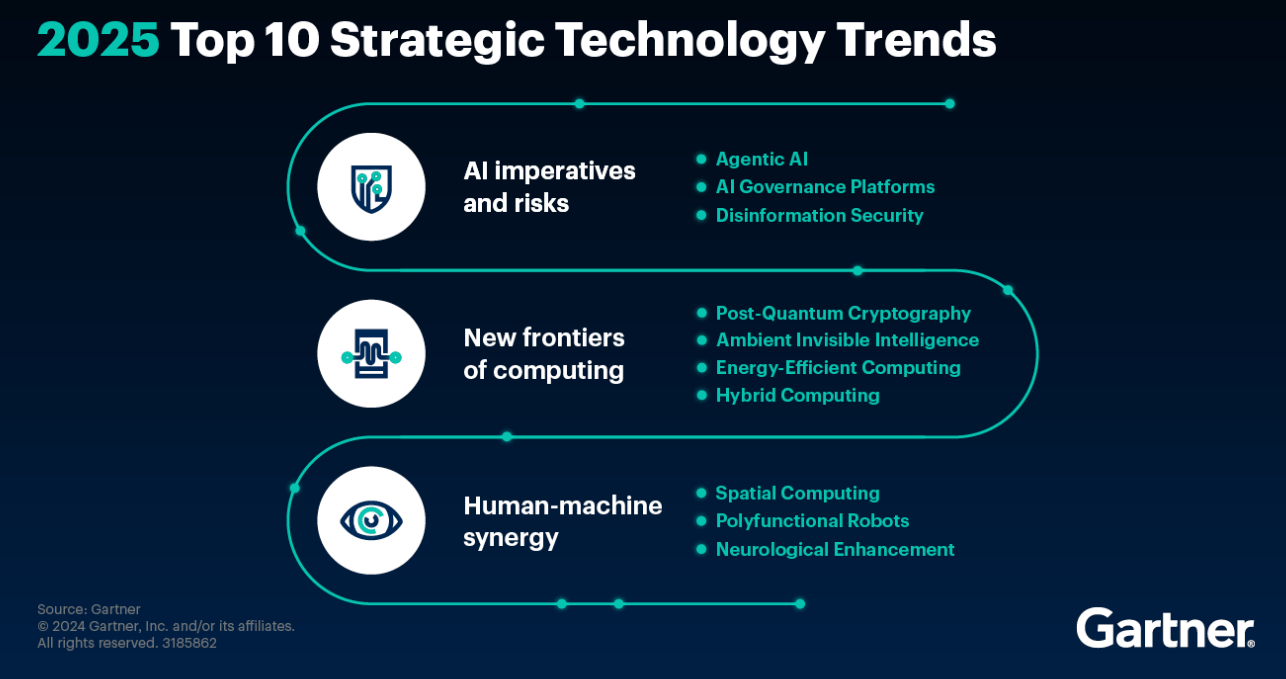

Le paysage technologique de Palo Alto s’est tourné avec détermination vers la plateformisation, fusionnant la sécurité cloud et le Security Operations Center en un seul tissu intelligent. Cette convergence alimente des analyses pilotées par l’Intelligence Artificielle à travers chaque vecteur d’attaque, transformant des signaux autrefois fragmentés en un flux cohérent et exploitable. Ce virage est visible dans les mouvements stratégiques des leaders du marché et dans la façon dont les startups conçoivent leurs produits pour réussir à une époque de télémétrie intégrée et de réponse automatisée.

Un signal déterminant provient des prévisions de Palo Alto Networks qui consolident les tendances technologiques : le SOC et la visibilité cloud se fusionnent pour soutenir la détection, la réponse et la gouvernance en temps réel. Ce n’est pas une unification cosmétique. C’est une transformation centrée sur les données qui privilégie les plateformes capables d’ingérer les données d’identité, de point de terminaison, de réseau et d’application—puis d’utiliser l’inférence machine pour séparer le signal du bruit. Le résultat est des cycles de réponse plus rapides, une réduction mesurable des risques et une réaffectation des ressources vers une ingénierie à plus haute valeur ajoutée.

Des outils ponctuels aux résultats plateforme

La plateformisation prospère grâce à la gravité des données. La prédiction que les acteurs établis avec des données intégrées surpasseraient les challengers plus petits s’est avérée exacte parce que les modèles IA consomment d’immenses ensembles de données hétérogènes. Dans cette logique, l’observabilité est devenue fondamentale. Cela explique pourquoi l’acquisition prévue de CyberArk (~25 milliards $) et l’accord annoncé pour Chronosphere (~3,35 milliards $) ont été présentés comme des piliers pour des systèmes agents. L’intelligence d’identité sécurise les privilèges pour les agents autonomes, tandis que l’observabilité de nouvelle génération fournit le contexte dont ces agents ont besoin pour agir en toute sécurité et avec précision.

Considérez comment cela se traduit opérationnellement : un analyste SOC reçoit un flot d’alertes liées à une extension de navigateur suspecte. La plateforme unifiée corrèle anomalies d’identité, télémétrie du navigateur et comportement des pods Kubernetes pour localiser une tentative de mouvement latéral. Au lieu d’un marathon de tri manuel, un workflow agentique initie l’isolation, fait tourner les identifiants via un coffre d’identité, et ouvre un ticket avec des preuves de la cause racine en pièce jointe. Le cycle compresse des heures en secondes.

- 🚀 La plateformisation réduit le foisonnement d’outils, diminuant les investigations à bascule et les frais de licence.

- 🧠 Les agents IA collaborent avec les humains, gérant le tri répétitif tout en escaladant les cas nuancés.

- 🔐 Les navigateurs d’entreprise sécurisés deviennent un plan de contrôle pour les workflows à haut risque, protégeant les données à la périphérie.

- 📊 L’observabilité enrichit le contexte, permettant un confinement précis sans coupures brutales.

- ⚡ La télémétrie toujours active maintient les modèles à jour, améliorant la précision de détection au fil du temps.

En arrière-plan, l’économie évolue aussi. Les analystes ont mis en évidence un élan soutenu dans les gains de plateformes et les fonctionnalités IA au cours des derniers trimestres, soulignant que les clients budgétisent désormais pour des résultats, pas pour des listes de SKU. Même dans des conditions macroéconomiques mixtes, les plateformes intégrées montrent une résilience — les acheteurs échangent des piles de solutions ponctuelles contre un nombre réduit d’ancrages stratégiques.

| Capacité 🔍 | Ère fragmentée | Ère plateformisée | Résultat ✅ |

|---|---|---|---|

| Détection des menaces | Silos d’alertes, bruit élevé 😵 | Analytique unifiée, scoring IA | MTTR plus rapide ⏱️ |

| Sécurité d’identité | Rôles statiques, approbations manuelles 🗃️ | Automatisation des privilèges pour agents | Moins de violations 🔒 |

| Observabilité | Métriques uniquement applicatives 📉 | Signaux full-stack + sécurité | Clarté sur la cause racine 🧩 |

| Contrôle du navigateur | Extensions fantômes 🕶️ | Navigateurs d’entreprise sécurisés | Prévention des pertes de données 📦 |

| Coûts | Foisonnement des licences 💸 | Dépenses plateforme consolidées | TCO en baisse 📉 |

Analyse de cas : Redwood Robotics

Redwood Robotics, une startup manufacturière de Palo Alto, a consolidé six outils en une seule plateforme. En alimentant les traces d’observabilité dans le SIEM et en liant les actions à un coffre d’identité, ses runbooks agents ont réduit le temps de réponse aux incidents de 67 minutes à 5. Un navigateur d’entreprise sécurisé a appliqué l’isolation des données dans les portails fournisseurs, bloquant le vol de jetons qui alimentait auparavant les tentatives de fraude. La leçon est claire : ceux qui centralisent télémétrie et privilèges débloquent l’efficacité IA sans renoncer au contrôle.

L’enseignement stratégique pour l’écosystème local est tout aussi clair : les organisations de Palo Alto qui traitent les données comme un produit, l’identité comme périmètre, et l’observabilité comme le battement du cœur, renforceront leur avantage à mesure que la sécurité agentique mûrit.

Startups, observabilité et IA agentique : le nouvel ensemble d’outils du fondateur à travers Palo Alto

Le moteur de la Silicon Valley continue de vrombir à Palo Alto, mais la feuille de route a changé. Les fondateurs construisent désormais autour du triangle observabilité + identité + IA agentique, anticipant les besoins des acheteurs d’entreprise remodelés par la transformation digitale. Les allocateurs de capital-risque récompensent de plus en plus les équipes qui prouvent l’interopérabilité de la plateforme et la gouvernance dès le premier jour, plutôt que de courir après des fonctionnalités isolées.

Deux forces expliquent ce changement. Premièrement, les entreprises veulent de la composabilité avec des garde-fous, pas des intégrations fragiles. Deuxièmement, les navigateurs d’entreprise sécurisés avancent en première ligne pour l’accès des collaborateurs, créant de nouvelles surfaces d’innovation — isolation des sessions, contrôle des extensions, et empreinte des données sensibles. En réponse, les fondateurs du paysage technologique proposent des « agents conscients des politiques » qui comprennent la posture d’identité, le contexte réseau, et la télémétrie applicative avant d’agir.

Playbooks des fondateurs qui remportent des pilotes

Les playbooks gagnants à Palo Alto mettent l’accent sur le design avec le client au cœur. Les équipes associent un architecte sécurité à un responsable produit data pour que les règles des agents et l’évaluation des modèles soient natives, pas ajoutées. Les premiers pilotes se concentrent sur des workflows à haute friction — onboarding fournisseur, demandes d’accès privilégié, ou gates de déploiement de code — où des résultats mesurables peuvent être prouvés en quelques semaines. Cela évite les preuves de concept qui stagnent et s’aligne parfaitement avec l’appétit des acheteurs plateforme pour un ROI rapide.

- 🧩 Construisez pour l’interopérabilité : adoptez les standards ouverts et les API profondes.

- 🛡️ Traitez le navigateur comme un plan de sécurité, pas un simple coquille.

- 👤 Ancrez-vous sur l’identité : les actions des agents doivent hériter du moindre privilège.

- 📈 Livrez avec des crochets d’observabilité : traces, métriques, et audits prêts à l’emploi.

- 🤝 Co-créez avec des partenaires design : alignez-vous sur les KPIs avant une seule ligne de code.

Considérez Cypress Labs, une startup fictive de Palo Alto qui a lancé un agent pour automatiser les revues de risques tiers. En intégrant des coffres d’identité pour un accès juste-à-temps, en exploitant des flux d’observabilité provenant de scanners conteneurisés, et en livrant une extension navigateur sécurisée pour les portails fournisseurs, l’équipe a réduit les revues manuelles de 60%. Mieux encore, ses pistes d’audit correspondaient aux familles de contrôles réglementaires, satisfaisant les comités de risque et accélérant les achats en entreprise.

| Archétype de startup 🚀 | Avantage clé | Signal acheteur | Compatibilité 2025 avec les plateformes |

|---|---|---|---|

| Intelligence d’identité | Automatisation des privilèges 🔐 | Politiques d’agent liées aux rôles | Fluide avec PAM/IGA ✅ |

| Observabilité 2.0 | Trace toujours active 👀 | Cause racine d’anomalie pilotée par ML | Alimente SIEM/lac de données ✅ |

| Navigateurs d’entreprise sécurisés | Isolation des données 🧳 | Contrôles au niveau session | Maîtrise des risques périphériques ✅ |

| Automatisation agentique | Orchestration des flux de travail 🤖 | Leviers humains dans la boucle | Actions conscientes des politiques ✅ |

Les partenaires en capital-risque de Sand Hill Road interrogent désormais les fondateurs sur l’adoption post-vente : les équipes de sécurité peuvent-elles configurer des politiques sans services professionnels ? Le produit génère-t-il des preuves explicables auxquelles les auditeurs font confiance ? Les modèles IA peuvent-ils être échangés ou affinés sans compromettre la conformité ? Des réponses positives raccourcissent les cycles de vente et améliorent la rétention, des avantages critiques dans un marché en consolidation.

Le message est clair : à Palo Alto, l’innovation en 2025 récompense les startups citoyennes des plateformes dès le départ, alliant rigueur sécuritaire et élégance développeur.

IA économe en énergie et centres de données durables : l’impératif vert du calcul à Palo Alto

L’appétit énergétique de l’IA entre en collision avec les objectifs de durabilité. Les opérateurs de campus et les locataires cloud de Palo Alto répondent avec des avancées architecturales et opérationnelles qui réduisent les wattheures sans freiner la performance. L’objectif n’est pas l’apparence ; c’est la survie. À mesure que les modèles montent en charge et que l’inférence partout devient la norme, le coût du calcul menace la stratégie à moins que l’efficacité devienne un objectif de conception de premier ordre.

Les leaders appliquent une boîte à outils pragmatique. Les systèmes de refroidissement liquide limitent les pénalités de points chauds ; les planificateurs sensibles à la charge déplacent l’inférence vers les heures creuses ; et la déduplication des pipelines de données réduit le renouvellement de stockage. Les équipes les plus avant-gardistes associent compression de modèle et observabilité pour que les écarts d’exactitude soient détectés tôt et ajustés, permettant une optimisation agressive sans risque business. Les perspectives de Palo Alto Networks ont identifié l’IA économe en énergie comme un impératif stratégique, et les opérateurs locaux ont relevé le défi avec des résultats mesurables.

Principes de conception pour une IA durable

Pensez en couches : données, modèle et installation. Au niveau des données, les synthétiques, l’échantillonnage et l’apprentissage actif maintiennent une alimentation d’entraînement saine sans excès. Au niveau modèle, la distillation et la quantification atteignent les objectifs d’exactitude avec moins de joules. Au niveau de l’installation, la réutilisation de la chaleur et les accords d’achat d’énergie renouvelable (PPA) transforment la durabilité en avantage concurrentiel. La combinaison affine les budgets et s’aligne sur les engagements climatiques au niveau du conseil d’administration — un cas rare où les tendances technologiques et l’ESG tirent dans la même direction.

- 🌡️ Refroidissement liquide et confinement des allées chaudes augmentent la densité en toute sécurité.

- 🧪 Compression de modèle réduit les coûts d’inférence à deux chiffres.

- 🔄 Réutilisation de la chaleur alimente la climatisation du campus ou des installations proches.

- ⚖️ QoS adaptatif équilibre latence et exactitude à la demande.

- 🔋 Accords d’achat d’énergie renouvelable (PPA) et planification consciente du réseau réduisent les émissions.

| Technique ♻️ | Gain d’efficacité | Compromis | Cas d’usage optimal |

|---|---|---|---|

| Quantification | Réduction de puissance de 30–60 % ⚡ | Baisse possible d’exactitude | Inférence à fort volume ✅ |

| Distillation | Modèle plus petit 🧠 | Surcharge d’entraînement | Agents Edge 📱 |

| Refroidissement liquide | Densité d’armoire accrue 🧊 | CapEx + rétrofits | Clusters GPU 🎛️ |

| Réutilisation de la chaleur | Récupération d’énergie 🔁 | Planification infrastructurelle | Empreintes de campus 🏢 |

Cas d’école : Sequoia Ridge, un site fictif de colocation à Palo Alto, a combiné quantification 4-bit pour l’inférence et refroidissement à eau tiède, obtenant une réduction de 22 % de la consommation électrique trimestrielle. L’installation a ensuite réorienté l’énergie thermique vers un complexe de laboratoires voisin, transformant un centre de coûts en un partenariat gagnant. La leçon n’est pas une question de glamour matériel ; c’est une pensée systémique qui aligne l’ambition IA avec le réalisme environnemental.

À mesure que davantage d’entreprises adoptent la sécurité agentique et l’analytique, le calcul durable devient le multiplicateur qui rend les ambitions abordables. Les campus de Palo Alto démontrent comment l’ingéniosité opérationnelle débloque une compétitivité à long terme.

Sécurité prête pour l’ère quantique et duo de pouvoir CIO–CMO : une nouvelle ère de gouvernance

Le risque quantique est sorti de la théorie pour entrer dans la planification. Les stratégies « récolter maintenant, décrypter plus tard » ciblent les secrets à longue durée de vie — données gouvernementales, propriété intellectuelle, dossiers de santé — qui doivent rester confidentiels pendant des décennies. Les institutions de Palo Alto accélèrent les feuilles de route prêtes pour le quantique : inventaire de la cryptographie, mise à niveau vers des algorithmes post-quantiques sélectionnés par le NIST, et priorisation des systèmes où les fenêtres d’exposition sont les plus longues. Le mouvement est proactif, non réactif, et il transforme autant les achats que l’architecture.

Parallèlement, une nouvelle association organisationnelle a gagné en influence : le duo de pouvoir CIO–CMO. À mesure que l’engagement personnalisé en temps réel devient incontournable, le marketing requiert des données clients fiables et des systèmes résilients, tandis que l’IT exige des contrôles qui ne freinent pas la croissance. Ensemble, ils élaborent des contrats de données, définissent des garde-fous IA, et s’assurent que navigateurs d’entreprise sécurisés, politiques d’identité, et cadres de consentement fonctionnent en harmonie. Lorsque cette alliance fonctionne, les clients le ressentent — moins de frictions de connexion, expériences enrichies, et confidentialité renforcée.

Feuille de route pour une sécurité quantique et de niveau client

Un programme quantique pragmatique commence par la découverte. Les équipes cartographient l’usage cryptographique sur les endpoints, API, et firmware. Elles testent des modes hybrides alliant schémas classiques et post-quantiques pour éviter les baisses de performance. Crucialement, elles renforcent la gestion des clés afin que les systèmes agents ne dépassent pas leurs limites, maintenant une supervision humaine pour les actions sensibles. En parallèle, CIO et CMO s’alignent sur des architectures d’événement en flux qui respectent les signaux de consentement tout en permettant la personnalisation via des techniques préservant la vie privée.

- 🔐 Inventoriez et priorisez les données à longue durée de vie pour la migration PQ.

- 🧭 Adoptez la cryptographie hybride durant la transition pour réduire les risques.

- 🧑⚖️ Instituez le humain dans la boucle pour les actions agentiques à fort impact.

- 💬 Synchronisez les données de consentement et de préférence sur tous les canaux.

- 🌐 Standardisez sur un navigateur d’entreprise sécurisé pour l’accès du personnel.

| Domaine prioritaire 🧭 | Action clé | Bénéfice business | Indice d’avancement |

|---|---|---|---|

| Cryptographie PQ | Déploiement des suites PQC NIST | Sécrets à l’épreuve du futur ✅ | Mode hybride activé 🧪 |

| Identité | Privilèges sensibles aux agents | Moins de fraudes 🔒 | Accès JIT en production ⏱️ |

| Navigateurs | Isolation des sessions | Fuites de données réduites 📦 | Modèles de politiques 📜 |

| Consentement | Magasin unifié des préférences | Expérience client améliorée 💡 | Latence sous 100 ms ⚡ |

Quand ce modèle de gouvernance rencontre la plateformisation, les résultats se cumulent. Les signaux d’identité calibrent les expériences marketing ; la sécurité agentique protège la confiance de la marque ; et la préparation quantique devient un argument commercial, pas un coût irrécupérable. Dans l’arène compétitive de Palo Alto, cette alliance différencie les entreprises qui déploient simplement l’IA de celles qui l’orchestrent de manière responsable.

Capital-risque, transformation digitale et feuille de route opérationnelle de Palo Alto

Le capital à Palo Alto se dirige vers des opérateurs disciplinés. Les investisseurs récompensent les entreprises qui démontrent un bon fit plateforme, une posture sécurité mesurable, et une économie IA consciente de l’énergie. Ce n’est pas de l’austérité ; c’est de la sophistication. À mesure que les systèmes agents mûrissent et que les écosystèmes plateformes se consolident, les gagnants préparent leurs entreprises à la durabilité : tissu de données partagé, architectures axées sur la confidentialité, et biais vers l’automatisation quand elle préserve le contrôle.

Les conseils d’administration ont mis à jour leurs tableaux de bord en conséquence. Au lieu de métriques de vanité, ils inspectent le temps jusqu’au confinement, les taux d’autonomie des agents, la couverture politique du navigateur, et le ratio incidents inférés par IA versus triés par humains. Les équipes revenu apportent leur propre regard : personnalisation synchronisée au consentement, récupération de panier pilotée par l’identité en temps réel, et intégrité du canal appliquée au niveau du navigateur. Le nouveau calcul est simple : la confiance alimente la croissance, et les plateformes soutiennent la confiance.

Les métriques clés de Palo Alto

Fondateurs et opérateurs utilisent une courte liste d’indicateurs avancés pour rester honnêtes dans leur stratégie. Ils mesurent le rayon d’impact des incidents avant et après la plateformisation ; ils surveillent la dérive des modèles pour éviter les défaillances silencieuses ; et ils fixent des objectifs d’efficacité énergétique dans les clusters IA. Quand ces indicateurs vont dans la bonne direction, la croissance s’accélère parce que les clients se sentent plus en sécurité, plus rapides, et mieux compris.

- 📉 Objectif temps jusqu’au confinement : moins de 10 minutes pour les événements prioritaires.

- 🧠 Autonomie des agents au-dessus de 60 % sur les workflows répétitifs.

- 🌐 Couverture du navigateur sécurisé au-dessus de 90 % des sessions de travail.

- 🔋 Réduction du PUE trimestre après trimestre dans les racks IA.

- 🤝 Contrats de données signés avec le marketing pour l’intégrité du consentement.

| KPI opérationnel 📊 | Pourquoi c’est important | Bonne plage | Signal |

|---|---|---|---|

| MTTR (Sécurité) | Limite les perturbations des revenus | < 15 min ⏱️ | Runbooks agentiques opérationnels ✅ |

| Autonomie des agents | Échelle les opérations sans effectif ajouté | 50–70 % 🤖 | Playbooks mûrissent 📘 |

| Couverture politique navigateur | Protège les interactions périphériques | > 85 % 🌐 | Fuite de données en baisse 📦 |

| AI PUE (Racks) | Réduit coûts et émissions | < 1,25 ⚡ | Refroidissement et charge ajustés ❄️ |

| Latence de sync consentement | Améliore la cohérence CX | < 100 ms 🚀 | Alignement CIO–CMO 💬 |

Pour un playbook concret, considérez North Canal, une fintech hypothétique de Palo Alto. En adoptant une plateforme unifiée, en déployant un navigateur d’entreprise sécurisé, et en consolidant observabilité et signaux d’identité, l’entreprise a atteint un confinement sous les 10 minutes et réduit les coûts informatiques par compression de modèle. Les investisseurs en capital-risque ont répondu avec un tour de croissance lié aux jalons d’expansion et aux engagements de durabilité. Le modèle est reproductible dans tous les secteurs quand le leadership s’engage envers une exécution native plateforme, prête pour le quantique, et consciente de l’énergie.

Au final, voici la promesse Palo Alto en pratique : une innovation qui rencontre le marché là où il est — orientée sécurité, lettrée en données, et implacablement tournée vers la valeur. C’est une feuille de route pour un élan durable au cœur de la Silicon Valley.

{« @context »: »https://schema.org », »@type »: »FAQPage », »mainEntity »:[{« @type »: »Question », »name »: »What distinguishes Palo Altou2019s tech strategy in 2025? », »acceptedAnswer »:{« @type »: »Answer », »text »: »A move to platformization defines the year: cloud and SOC unify into an AI-powered fabric that centralizes data. Identity intelligence, next-gen observability, secure enterprise browsers, and energyu2011efficient AI combine to deliver rapid detection, faster response, and lower total cost. »}},{« @type »: »Question », »name »: »How do the CyberArk and Chronosphere deals change the landscape? », »acceptedAnswer »:{« @type »: »Answer », »text »: »They extend platform reach into identity security and observabilityu2014both essential for agentic adoption. Identity governs privileges for AI agents, and observability supplies the context needed for precise automation, improving outcomes across the enterprise. »}},{« @type »: »Question », »name »: »Why are secure enterprise browsers gaining traction? », »acceptedAnswer »:{« @type »: »Answer », »text »: »They shift control to the edge, enabling session isolation, extension governance, and data handling policies for remote and hybrid work. This reduces exfiltration risk while supporting better user experience across channels. »}},{« @type »: »Question », »name »: »What practical steps enable quantum-ready security? », »acceptedAnswer »:{« @type »: »Answer », »text »: »Start with crypto inventory, prioritize long-lived secrets, test hybrid classical + PQ algorithms, harden key management, and align governance with CIOu2013CMO collaboration for consistent customer trust. »}},{« @type »: »Question », »name »: »Where does Venture Capital focus in Palo Alto now? », »acceptedAnswer »:{« @type »: »Answer », »text »: »Investors favor platform-fit startups that demonstrate interoperability, governance, and measurable KPIs: time-to-containment, agent autonomy, secure browser coverage, energy efficiency, and consent integrity. »}}]}What distinguishes Palo Alto’s tech strategy in 2025?

A move to platformization defines the year: cloud and SOC unify into an AI-powered fabric that centralizes data. Identity intelligence, next-gen observability, secure enterprise browsers, and energy‑efficient AI combine to deliver rapid detection, faster response, and lower total cost.

How do the CyberArk and Chronosphere deals change the landscape?

They extend platform reach into identity security and observability—both essential for agentic adoption. Identity governs privileges for AI agents, and observability supplies the context needed for precise automation, improving outcomes across the enterprise.

Why are secure enterprise browsers gaining traction?

They shift control to the edge, enabling session isolation, extension governance, and data handling policies for remote and hybrid work. This reduces exfiltration risk while supporting better user experience across channels.

What practical steps enable quantum-ready security?

Start with crypto inventory, prioritize long-lived secrets, test hybrid classical + PQ algorithms, harden key management, and align governance with CIO–CMO collaboration for consistent customer trust.

Where does Venture Capital focus in Palo Alto now?

Investors favor platform-fit startups that demonstrate interoperability, governance, and measurable KPIs: time-to-containment, agent autonomy, secure browser coverage, energy efficiency, and consent integrity.

-

Modèles d’IA22 heures ago

Modèles d’IA22 heures agomodèles vietnamiens en 2025 : nouveaux visages et étoiles montantes à suivre

-

Actualités18 heures ago

Actualités18 heures agoDéverrouillez la puissance du Chat de groupe ChatGPT gratuitement : un guide étape par étape pour commencer

-

Tech3 jours ago

Tech3 jours agoVotre carte ne prend pas en charge ce type d’achat : ce que cela signifie et comment le résoudre

-

Modèles d’IA3 jours ago

Modèles d’IA3 jours agoOpenAI vs Tsinghua : Choisir entre ChatGPT et ChatGLM pour vos besoins en IA en 2025

-

Actualités7 heures ago

Actualités7 heures agoPrésentation d’une version gratuite de ChatGPT conçue spécialement pour les enseignants

-

Innovation16 heures ago

Innovation16 heures agoComment les détecteurs de vape transforment la sécurité scolaire en 2025